Sicurezza delle Reti Cisco: Domande e Risposte per la Certificazione

Classificato in Informatica

Scritto il in  italiano con una dimensione di 9,15 KB

italiano con una dimensione di 9,15 KB

Domande e Risposte sulla Sicurezza delle Reti e Dispositivi Cisco

1. Quali due affermazioni sono vere per quanto riguarda la sicurezza della rete? (Scegliere due.)

- Sia gli hacker esperti, in grado di scrivere il proprio codice di exploit, sia le persone inesperte che scaricano strumenti da Internet, rappresentano una seria minaccia alla sicurezza della rete.

- Proteggere i dispositivi di rete da eventuali danni fisici causati da acqua o elettricità è una parte necessaria della politica di sicurezza.

2. Quali due affermazioni sono vere per gli attacchi di rete? (Scegliere due.)

- Un attacco a forza bruta cerca di provare tutte le password possibili tramite una combinazione di caratteri.

- I dispositivi nella DMZ non dovrebbero essere completamente attendibili dai dispositivi interni; la comunicazione tra la DMZ e i dispositivi interni deve essere autenticata per evitare attacchi come il reindirizzamento delle porte.

3. Gli utenti non sono in grado di accedere a un server aziendale. I log di sistema mostrano che il server sta funzionando lentamente perché è oggetto di un numero elevato di richieste false. Quale tipo di attacco si sta verificando?

- DoS (Denial of Service)

4. Un direttore IT ha iniziato una campagna per ricordare agli utenti di evitare di aprire messaggi di posta elettronica da fonti sospette. Da quale tipo di attacco il direttore IT sta cercando di proteggere gli utenti?

- Virus

5. Quali due affermazioni riguardanti la prevenzione degli attacchi di rete sono vere? (Scegliere due.)

- La mitigazione delle minacce alla sicurezza fisica consiste nel controllare l'accesso alle porte console dei dispositivi, nell'etichettatura dei cavi critici, nell'installazione di sistemi UPS e nella fornitura di un controllo climatico.

- La modifica dei nomi utente e delle password di default e la disattivazione o disinstallazione dei servizi non necessari sono aspetti dell'indurimento (hardening) del dispositivo.

6. Il rilevamento delle intrusioni avviene in quale stadio della ruota della sicurezza?

- Il monitoraggio

7. Quali sono i due obiettivi che deve realizzare una politica di sicurezza? (Scegliere due.)

- Documentare le risorse da proteggere.

- Individuare gli obiettivi di sicurezza dell'organizzazione.

8. Quali sono le tre caratteristiche di una buona politica di sicurezza? (Scegliere tre.)

- Definisce l'uso accettabile e inaccettabile delle risorse di rete.

- Comunica il consenso e definisce i ruoli.

- Definisce come gestire i problemi di sicurezza.

9. Quali sono le due affermazioni che definiscono il rischio di sicurezza quando i servizi DNS sono attivati sulla rete? (Scegliere due.)

- Per impostazione predefinita, le query di nome vengono inviate all'indirizzo di broadcast 255.255.255.255.

- Il protocollo DNS di base non prevede l'integrità della garanzia di autenticazione.

10. Quali sono i due vantaggi di utilizzare Cisco AutoSecure? (Scegliere due.)

- Offre la possibilità di disattivare immediatamente i processi e i servizi di sistema non essenziali.

- Consente agli amministratori di configurare le policy di sicurezza senza dover comprendere tutte le funzionalità del software Cisco IOS.

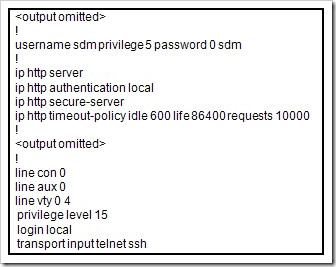

11. Analisi della configurazione SDM

Fare riferimento alla figura. Un amministratore di rete sta cercando di configurare un router per utilizzare SDM, ma non funziona correttamente. Quale potrebbe essere il problema?

- Il livello di privilegi dell'utente non è configurato correttamente.

12. Identificazione delle versioni Cisco IOS

La convenzione di denominazione delle immagini Cisco IOS consente l'identificazione delle diverse versioni e funzionalità. Quali informazioni possono essere acquisite dal nome del file C2600-d-mz.121-4? (Scegliere due.)

- Il software è la versione 12.1, 4a revisione.

- L'IOS è per la piattaforma hardware Cisco serie 2600.

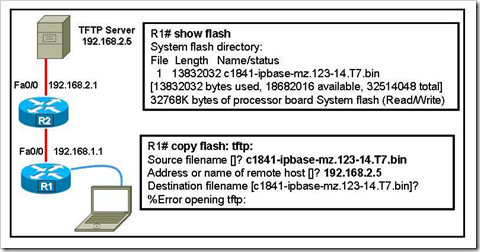

13. Backup del software Cisco IOS

Fare riferimento alla figura. L'amministratore di rete sta cercando di eseguire il backup del software Cisco IOS del router e riceve l'output mostrato. Quali sono le due possibili ragioni per questo risultato? (Scegliere due.)

- Il router non riesce a connettersi al server TFTP.

- Il software del server TFTP non è stato avviato.

14. Aggiornamento dell'immagine Cisco IOS

Quali due condizioni dovrebbe verificare l'amministratore di rete prima di tentare di aggiornare un'immagine Cisco IOS utilizzando un server TFTP? (Scegliere due.)

- Verificare la connettività tra il server TFTP e il router tramite il comando ping.

- Verificare che ci sia abbastanza memoria flash per la nuova immagine Cisco IOS utilizzando il comando show flash.

15. Processo di recupero della password

In quale modalità di funzionamento inizia il processo di recupero della password e quale tipo di connessione viene utilizzata? (Scegliere due.)

- ROM monitor (ROMMON)

- Collegamento diretto tramite la porta console.

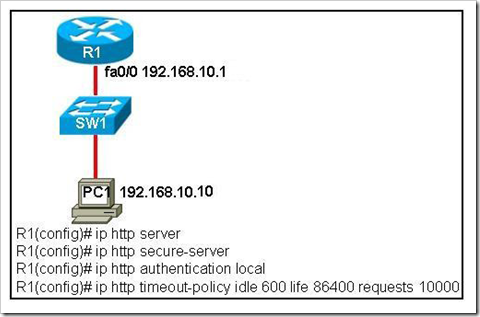

16. Accesso a Security Device Manager (SDM)

Fare riferimento alla figura. Security Device Manager (SDM) è installato sul router R1. Qual è il risultato dell'apertura di un browser web su PC1 inserendo l'URL https://192.168.10.1?

- La pagina di SDM su R1 si presenta con una finestra di dialogo che richiede un username e una password.

17. Caratteristiche di Cisco SDM

Quale affermazione è vera riguardo a Cisco Security Device Manager (SDM)?

- SDM può essere eseguito dalla memoria del router o da un PC.

18. Recupero della password di enable

Quale passaggio è necessario per recuperare una password smarrita per accedere alla modalità enable di un router?

- Impostare il registro di configurazione per ignorare la configurazione di avvio (startup-config).

19. Difesa contro il Phishing

Qual è la migliore difesa per proteggere una rete dagli attacchi di phishing?

- Un programma di formazione per tutti gli utenti.

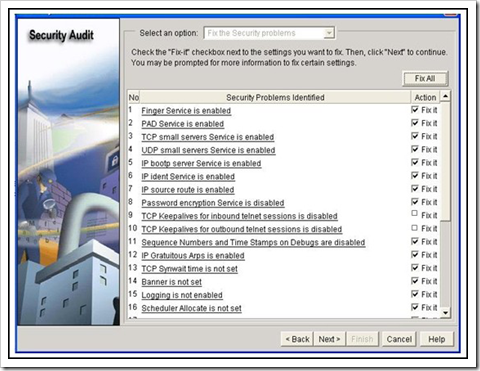

20. Configurazione della sicurezza con SDM

Fare riferimento alla figura. Security Device Manager (SDM) è stato utilizzato per configurare il livello di sicurezza del router.

- SDM riconfigurerà i servizi contrassegnati nella figura come "Fix it" per applicare le modifiche di sicurezza suggerite.

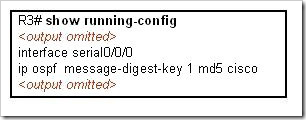

21. Autenticazione OSPF

Fare riferimento alla figura. Qual è lo scopo della dichiarazione "ip ospf message-digest-key 1 md5 cisco" nella configurazione?

- Specificare una chiave utilizzata per autenticare gli aggiornamenti di routing.

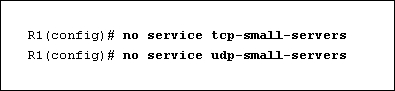

22. Disattivazione di servizi non sicuri

Fare riferimento alla figura. Cosa si ottiene quando entrambi i comandi sono configurati sul router?

- I comandi disabilitano i servizi come echo, discard e chargen sul router per prevenire vulnerabilità di sicurezza.